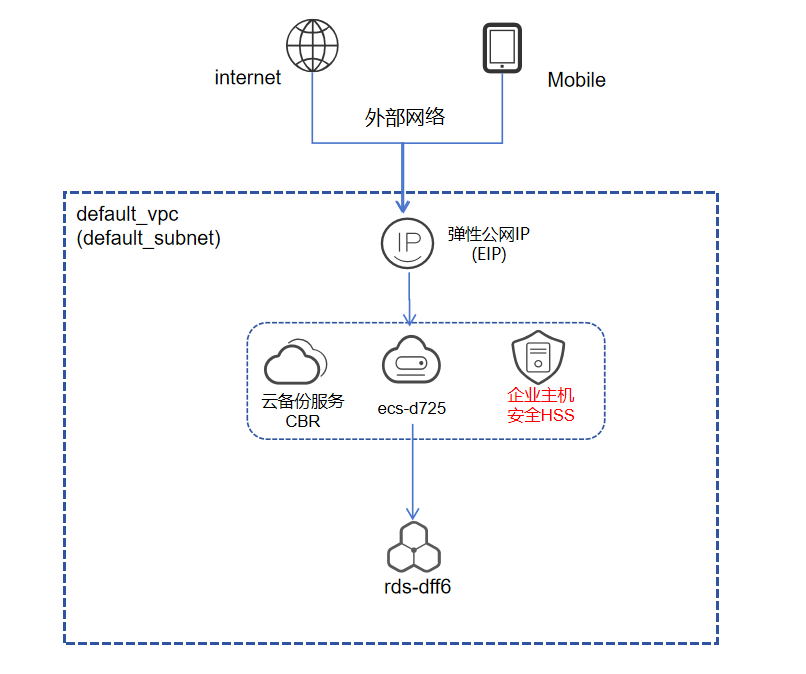

1. 客户背景与业务架构

xx客户云服务器出现异常,系统内所有文件、图标及运行程序后缀均被篡改为“.bixi”,疑似遭受勒索病毒攻击,导致业务程序无法正常启动,业务中断。

经排查发现,当前环境存在以下问题:

- ECS服务器文件已被加密,业务不可用

- 客户已购买企业主机安全(基础版),但未启用防勒索功能

- 云备份(CBR)已开通,但原有备份策略未生效

- ECS磁盘容量明显大于备份容量,备份规划不合理

本次事件不仅造成业务中断,同时暴露出企业在云上安全防护与备份体系上的不足。

2. 解决方案

2.1 排查

经过与客户确认,对现有环境进行排查:

- 确认ECS文件已被加密,业务系统无法运行

- 优先核查数据库服务状态

结果:RDS数据库未受到勒索攻击,数据完整可用

结论:数据层安全,为后续系统恢复提供了基础

2.2 恢复

由于原有云备份策略未生效,无法直接恢复,采取如下恢复方案:

- 保留未受影响的数据

- 迁移部分可用应用组件

- 使用官方镜像重建ECS实例

- 重新部署业务系统

目标:在最短时间内恢复业务运行,降低业务中断带来的影响

2.3 加固

针对本次问题,对系统进行安全与架构优化:

(1)主机安全升级

- 升级企业主机安全至“防勒索版”

- 实现实时监控与勒索行为拦截

(2)备份策略优化

- 云备份(CBR)采用:全量 + 增量备份策略

- 定期验证备份数据可恢复性

(3)架构优化(建议)

- 合理规划磁盘容量与备份容量

- 建立数据恢复与应急机制

- 预留高可用扩展能力

通过本次处理,实现了业务快速恢复,同时建立了基础的安全与备份体系。

3. 勒索信息以及安全产品相关介绍

3.1 勒索病毒介绍

在当今网络攻击频发的时代,勒索病毒(Ransomware)已成为最严重的威胁之一,尤其是以 .bixi 和 .baxia 为扩展名的勒索病毒。它们以强大的加密能力、高额勒索金额和隐蔽的传播方式,给个人用户、中小企业乃至大型机构带来了极大的数据丢失和经济损失。

勒索病毒特点:

传播方式:通过钓鱼邮件、漏洞攻击等方式传播,攻击者常先窃取敏感数据,再加密文件以增强勒索成功率。

加密能力:通过加密文件(如文档、图片、数据库等),使受害者无法访问。

勒索方式:黑客要求受害者支付比特币等加密货币以获取解密密钥,通常伴随“技术支持”。

3.2 云上防范措施

针对企业云上环境,建议采取以下措施:

(1)企业主机安全(HSS)

- 启用防勒索功能

- 提供入侵检测与实时防护

(2)云备份(CBR)

- 配置自动备份策略

- 定期验证备份有效性

(3)安全运维建议

- 定期安全巡检

- 及时更新系统补丁

- 控制远程访问权限

4. 成本与收益(售前加分点)

成本:

- 主机安全(防勒索版):增加一定安全投入

- 云备份(CBR):按容量计费

收益:

- 避免核心数据丢失

- 减少业务中断带来的损失

- 提升整体系统安全性

一句话总结:

相较于勒索攻击带来的业务损失,安全投入成本较低,但收益显著。

5. 项目总结

本案例展示了企业在缺乏完善安全与备份体系时,容易受到勒索病毒攻击的风险。

通过本次处理,实现了:

- 快速恢复业务

- 完善安全防护体系

- 优化备份与整体架构

后续可进一步演进为:

- 多区域容灾体系

- 高可用架构